Privacy by Design 3/7: Encryptie

Hoe neem ik privacy mee bij het ontwikkelen van een dienst of in mijn dagelijkse werkzaamheden? En welke bijpassende securitymaatregelen zijn er in een specifiek geval geschikt? Denk je nu “wat een goede vragen, maar ik heb geen idee”, geen nood! Wij, Sophia van het privacyteam en Helma van het securityteam, nemen je in deze en de komende blogposts mee en leggen uit hoe je beide aspecten volgens Privacy by Design tackelt. Privacy by Design betekent dat je privacybescherming bij het ontwerp van je systeem of dienst meeneemt. Een belangrijk onderdeel ervan is het beveiligen van je persoonsgegevens met securitymaatregelen. In dit artikel behandelen wij Encryptie.

In de voorgaande artikelen behandelden we anonimisering, dataminimalisatie en pseudonimisering. De focus ligt daarbij op alleen verzamelen wat je nodig hebt en bij voorkeur werk je met geanonimiseerde of gepseudonimiseerde gegevens. De vervolgstap gaat over de bescherming van de (persoons)gegevens die je daadwerkelijk verzamelt. De AVG schrijft voor dat organisaties moderne technieken moeten gebruiken om persoonsgegevens te beveiligen (“rekening houden met de stand van de techniek”) om zo de vertrouwelijkheid, integriteit, beschikbaarheid te beschermen. Denk aan antivirus-software, firewall, multifactorauthenticatie en het versleutelen van data (encryptie): door gegevens te versleutelen scherm je ze af voor onbevoegden. Encryptie is een van de belangrijkste technieken voor die bescherming, want zelfs als je de over de data beschikt blijft deze onleesbaar zonder de sleutel.

Wat is encryptie?

Binnen de cryptografie staat encryptie voor het versleutelen (coderen) van gegevens, decryptie staat voor het ontsleutelen (decoderen). Data worden als het ware onleesbaar als je geen sleutel hebt voor de ontcijfering. Het maskeren van data, waarbij gebruikers in plaats van bijvoorbeeld het hele creditcardnummer een deel afgeschermd zien (1234 567* ****), kun je als een vorm van encryptie zien.

Je gebruikt encryptie voor twee belangrijke onderdelen in informatiebeveiliging, namelijk voor:

- Gegevensintegriteit: voorkomen dat gegevens onterecht worden gewijzigd

- Vertrouwelijkheid: voorkomen dat gegevens door onbevoegden worden ingezien

Daarnaast helpt encryptie met:

- Authenticatie: je weet zeker dat de informatie van een bepaalde partij afkomstig is

- Onweerlegbaarheid: je kunt bewijzen dat die partij het bericht heeft verzonden

Wanneer gebruik je encryptie

Er zijn allerlei encryptietechnieken die je in verschillende situaties gebruikt. Zo kun je bijvoorbeeld je harde schijf van je laptop versleutelen. Hierdoor kun je het apparaat opstarten, maar je hebt een wachtwoord en/of multifactorauthenticatie nodig om het apparaat te gebruiken.

Encryptie pas je eigenlijk altijd toe, zowel ‘in transit’ (onderweg) als ‘at rest’ (in rust). Een paar voorbeelden van encryptie:

- E-mail en chats: door end-to-end encryptie

- Versleuteling harde schijf met Bitlocker (met de AES-standaard)

- Voor een veilige verbinding/transport van gegevens: VPN, https (het slotje in de url-balk)

Zie de tabel onderaan deze blogpost voor meer voorbeelden bij de verschillende begrippen/technieken

Persoonsgegevens en onderzoek

Er zijn moderne technieken die er specifiek op gericht zijn om op een veilige manier analyses en berekeningen uit te voeren op data met persoonsgegevens. Voorbeelden zijn homomorfe encryptie, federated learning en multiparty computation. Prachtige technieken waarvan het goed is dat je weet dat ze bestaan, zonder ze hier uit te diepen.

Persoonsgegevens en de VS

Een bijzondere situatie ontstaat als we persoonsgegevens doorgeven aan bedrijven buiten de EU/EER, zoals cloudleveranciers, of als we deze bedrijven toegang geven tot Europese persoonsgegevens. In veel gevallen zijn dan extra beschermingsmaatregelen nodig om de gegevens te beschermen tegen ongewenste toegang door bedrijven of overheden.

Standaardencryptie van de gegevens is meestal niet voldoende, omdat leveranciers zelf beschikken over de decryptiesleutels. Je moet dus extra maatregelen nemen, zoals dubbele encryptie, waarbij je als organisatie alleen zelf over de ontcijferingssleutel beschikt.

Welke techniek toepassen?

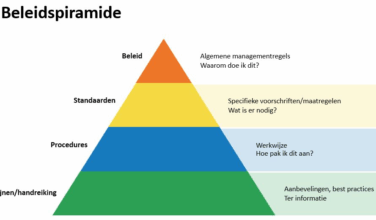

Als je weet op welk risiconiveau je gegevens moet beschermen (basis of hoog), kun je samen met de experts komen tot een set met regels die geschikt zijn in jouw situatie (voor je dienst, systeem of project). De privacy coördinator (of het CISO-team) kan helpen bij het bepalen van de benodigde beschermingsniveau, afhankelijk van de dataset en het beoogde doel. Internal Services kan helpen met het kiezen en implementeren van de daarbij passende encryptievormen. Kies dus bewust voor de benodigde versleutelingstechnieken voor systemen en verwerkingen.

Je begrijpt vast dat het ook belangrijk is dat de sleutels goed worden beheerd. Dat moet technisch goed geregeld zijn via een beheersysteem en logging, maar ook organisatorisch: als medewerker stuur je de ontsleutelingscode niet via hetzelfde communicatiekanaal als de versleutelde gegevens.

Ten slotte: er is ook nog zoiets als wet- en regelgeving rondom het gebruik van encryptie: die regels verschillen per land. In sommige (minder democratische) landen heb je bijvoorbeeld toestemming nodig om encryptie te gebruiken of is het zelfs helemaal verboden.

Toegangsmanagement

Dit artikel is de derde in een reeks van zeven artikelen waarin we Privacy by Design behandelen. Nu weet je hoe je de verzamelde gegevens in de basis passend kunt beschermen met encryptie. Maar, wil je daar echt van kunnen profiteren, dan moet je ook het toegangsmanagement goed regelen. Meer hierover lees je in het vervolgartikel Toegangsbeveiliging.